Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Tworzenie kopii zapasowych za pomocą programu Synkron

Backup danych w najprostszym przypadku polega na kopiowaniu plików do drugiej lokalizacji. Takie postępowanie wymaga przesłania przez sieć lub zapisania na dysku całego backupowanego zbioru informacji. Szybszym rozwiązaniem jest synchronizacja, czyli kopiowanie tylko tych plików i katalogów, które są nowe lub zmienione od czasu ostatniej kopii zapasowej.Na stronie http://synkron.sourceforge.net/ ... »

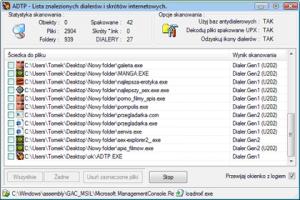

Ochrona przed dialerami

Większość użytkowników łączy się z Internetem przez stacjonarną sieć kablową, a analogowe modemy telefoniczne odeszły w niepamięć. Jednak czasem zdarza się, że Twoje łącze internetowe nie działa lub jesteś, np. poza miastem i musisz pilnie skorzystać z Internetu. W takiej sytuacji możesz użyć modemu telefonicznego lub GSM.W takiej sytuacji możesz się narazić na znaczne koszty, ... »

Cisco Nexus 7000

Firma Cisco zaprezentowała rodzinę przełączników Cisco Nexus, zaprojektowanych z myślą o wymaganiach klientów w zakresie centrów przetwarzania danych nowej generacji. W miarę zmiany organizacji centrów przetwarzania danych w kierunku modelu ukierunkowanego na usługi, sieć odgrywa kluczową rolę łącznika w procesach tworzenia wirtualnych zasobów informatycznych i skalowania obciążeń. ... »

Tworzenie kopii zapasowych za pomocą programu Synkron

Backup danych w najprostszym przypadku polega na kopiowaniu plików do drugiej lokalizacji. Takie postępowanie wymaga przesłania przez sieć lub zapisania na dysku całego backupowanego zbioru informacji. Szybszym rozwiązaniem jest synchronizacja, czyli kopiowanie tylko tych plików i katalogów, które są nowe lub zmienione od czasu ostatniej kopii zapasowej.Na stronie http://synkron.sourceforge.net/ ... »

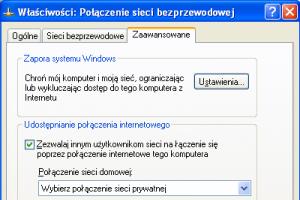

Współdzielenie połączenia internetowego

Jeśli masz w domu dwa komputery połączone w sieć lokalną, nie musisz kupować routera, żeby podłączyć oba do Internetu. Wystarczy skorzystać z możliwości oferowanych przez Windows XP. Gdy jeden komputer jest podłączony do Internetu oraz drugi połączony z pierwszym kablem sieciowym bądź bezprzewodowym połączeniem ad hoc, możesz wykorzystać funkcję współdzielenie połączenie ... »

ISA Server 2006 Hands-On Labs

Administratorów zainteresowanych Internet Security and Acceleration Server 2006 (ISA Server) zapewne ucieszy informacja o tym, że Microsoft przygotował dla nich wirtualne laboratorium, w którym mogą oni poznać i przetestować możliwości serwera ISA 2006.Do pobrania dostępnych jest kilka plików, w tym dokumentacja oraz pięć przygotowanych specjalnie wirtualnych maszyn (dla Virtal PC lub ... »

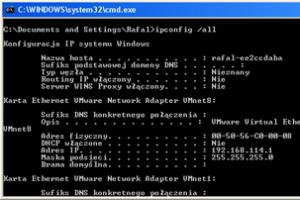

Zabezpieczanie sieci Wi-Fi – zaufane adresy MAC

Jeśli masz w domu sieć bezprzewodową, każdy, kto znajdzie się w jej zasięgu, może się do niej podłączyć. Jednym ze sposobów ograniczenia dostępu intruzom jest utworzenie listy zaufanych adresów MAC. Każde urządzenie sieciowe – karta sieciowa, router, punkt dostępowych czy modem DSL – ma unikalny adres fizyczny MAC (Media Access Control). Na co dzień użytkownicy nie ... »

TCExam 4.2.003

TCExam to opensourcowe (licencja GNU GPL), napisane w PHP5 narzędzie do przygotowywania i przeprowadzania testów i egzaminów przez Internet lub sieć lokalną. Pozwala również na generowanie PDF-ów z testami, które przeprowadzimy w sposób klasyczny, tj. bez użycia Internetu (offline).TCExam jest także rozwiązaniem zgodnym ze standardem WAI (http://w3.org/WAI/), co oznacza, że jest przystosowane ... »

Ochrona adresu e-mail przed spamem

Spamem określamy niechciane wiadomości elektroniczne, przede wszystkim przesyłki reklamowe. Możesz zabezpieczyć się przed tym rodzajem korespondencji, chroniąc jak najlepiej swój adres poczty elektronicznej. Jest kilka źródeł, z których specjalne programy zbierają adresy e-mail: Na wielu stronach WWW znajdują się informacje o adresach e-mail. Nie należy na nich podawać pełnej ... »

Dane wyciekają przez Tora

Dan Egerstad, szwedzki specjalista od bezpieczeństwa przechwycił szereg poufnych informacji, a także dane dostępowe do skrzynek pocztowych różnych partii politycznych oraz ambasad. Do ich zdobycia wykorzystał uważaną za bardzo bezpieczną sieć programu Tor.Udało mu się przechwycić nazwy użytkowników i hasła dające dostęp do stu skrzynek pocztowych, a także wiadomości e-mail zawierające ... »